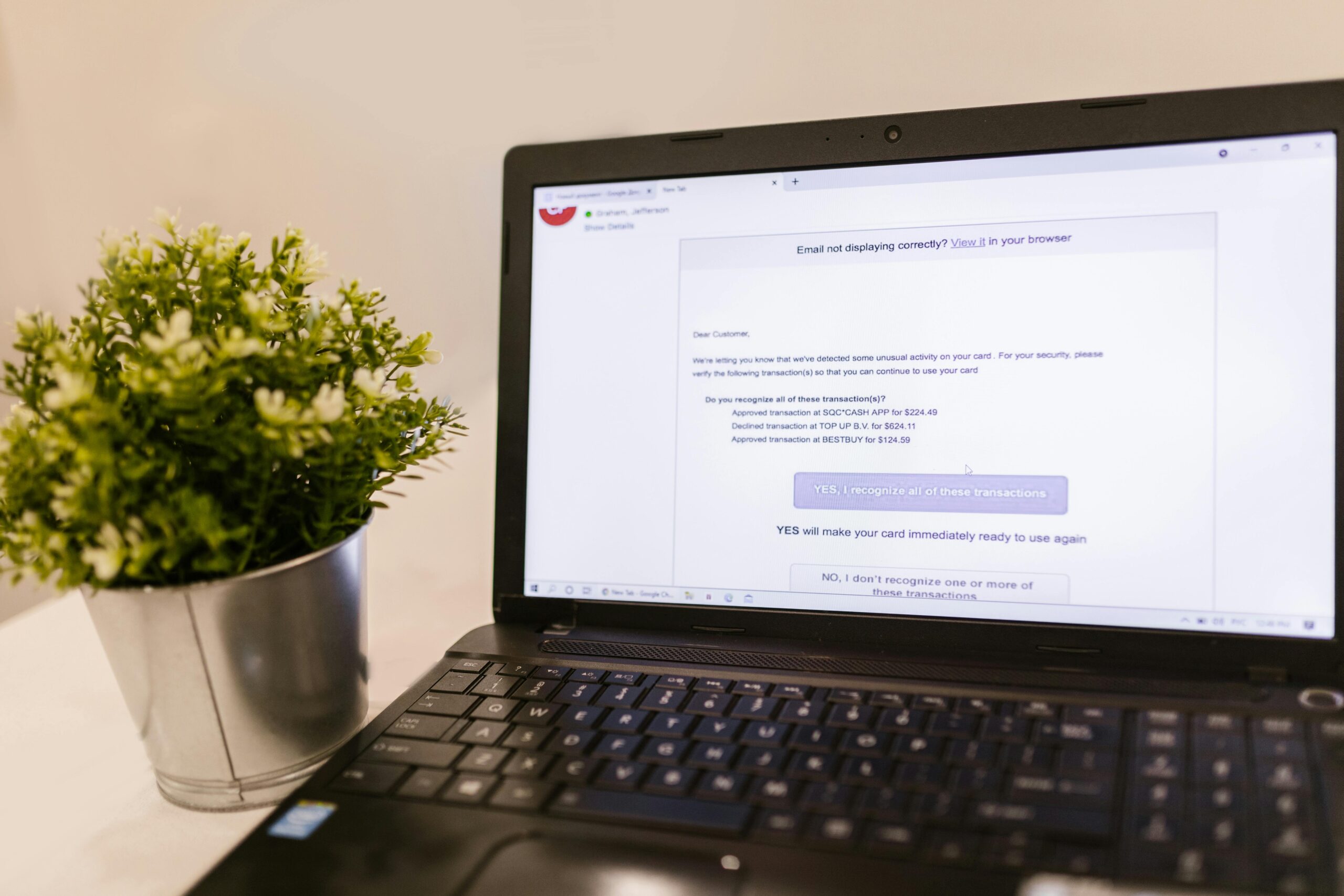

El 90% de los ciberataques empiezan con un correo electrónico. No es una estadística de relleno: es el dato que deberíamos tener en mente cada vez que miramos la bandeja de entrada.

El problema no es solo el correo que recibes. Es el correo que supuestamente envías tú.

Hay un protocolo llamado DMARC que lleva más de una década resolviendo este problema. En España, según un análisis de 2023, casi un tercio de las empresas del IBEX 35 no lo tenían activo. Si las grandes pueden descuidarse, imagina el resto del tejido empresarial.

Qué es DMARC y por qué importa más de lo que parece

DMARC son las siglas de Domain-based Message Authentication, Reporting and Conformance. En román paladino: es el mecanismo que le dice a los servidores de correo del mundo qué hacer cuando alguien intenta enviar un email usando tu dominio sin estar autorizado para ello.

Sin DMARC, esa pregunta no tiene respuesta. Cualquier servidor puede recibir un correo que ponga "info@tuempresa.es" en el campo "De" y no tiene ninguna instrucción sobre si ese mensaje es legítimo o es un fraude. Lo más probable: lo entrega.

DMARC no funciona solo. Se apoya en dos protocolos previos que deben estar configurados antes de activarlo:

- SPF declara en el DNS qué servidores están autorizados a enviar correo desde tu dominio.

- DKIM añade una firma digital a cada email saliente que permite verificar que el mensaje no fue alterado y proviene de quien dice provenir.

- DMARC recoge el resultado de ambas comprobaciones y ejecuta una política: entregar el correo, mandarlo a spam o rechazarlo directamente.

El matiz importante es la alineación. No basta con que SPF o DKIM pasen: el dominio autenticado tiene que coincidir con el dominio visible en el campo "From". Esa es la pieza que cierra el modelo.

En el primer semestre de 2025, el phishing fue la amenaza número uno en España, representando el 20% de todas las detecciones de ciberincidentes del período, según datos de ESET.

Lo que ocurre cuando no tienes DMARC

En octubre de 2024, una campaña de phishing suplantó a la Fábrica Nacional de Moneda y Timbre. Los correos fraudulentos usaban el dominio oficial de la FNMT y distribuían malware camuflado como un certificado digital. INCIBE la catalogó de importancia "alta". Los mensajes llegaron a las bandejas de entrada porque no había una política DMARC activa que los detuviera.

En diciembre de ese mismo año, los atacantes suplantaron al propio Instituto Nacional de Ciberseguridad. Con logo oficial incluido. El correo notificaba al destinatario de una supuesta investigación policial y pedía abrir un adjunto. Si el organismo que vela por la ciberseguridad puede ser imitado con éxito, cualquier empresa sin DMARC corre el mismo riesgo.

No son casos excepcionales. Son la norma.

Los riesgos concretos de operar sin DMARC son estos:

- Spoofing directo: cualquiera puede enviar correos con tu dominio. Los destinatarios no tienen forma técnica de detectar el fraude.

- Phishing a tus clientes: facturas falsas, solicitudes de pago urgentes, actualizaciones de credenciales... en tu nombre.

- Business Email Compromise: suplantación de directivos o proveedores para autorizar transferencias. El coste medio global de una brecha por phishing superó los 4,8 millones de dólares en 2025.

- Daño reputacional silencioso: si tu dominio se usa para mandar spam, los grandes proveedores de correo empiezan a marcar todos tus mensajes como sospechosos. Tus comunicaciones legítimas acaban en la carpeta de no deseado.

Solo el 13% de los dominios en Internet tenía DMARC con una política efectiva a finales de 2025. El 87% restante seguía expuesto a la suplantación.

Las tres políticas DMARC: qué significa cada una

Cuando configuras DMARC en el DNS de tu dominio, defines una política. Hay tres opciones:

p=none. Modo monitorización. No se bloquea nada. Los correos que no pasen las verificaciones se entregan igualmente, pero el sistema genera informes detallados sobre quién está enviando correo en nombre de tu dominio. Es el punto de partida: sirve para ver el panorama antes de tomar decisiones.

p=quarantine. Los correos que no superan la autenticación van a la carpeta de spam del destinatario. Protección parcial, útil como fase de transición.

p=reject. El nivel máximo. Los servidores receptores descartan directamente cualquier correo que no pase las verificaciones. No llega a la bandeja. No pasa al spam. Desaparece.

"Una política 'none' sin seguimiento activo de informes equivale a no tener protección real."

— Principio básico de implementación DMARCEl dato que debería preocupar: en el análisis del IBEX 35 de 2023, el 69% de las empresas tenía algún registro DMARC publicado. Solo el 31% usaba la política de rechazo estricto. El resto estaba mirando sin actuar. Monitorizar sin bloquear es como instalar cámaras de seguridad sin llamar a la policía.

Cómo implementarlo sin romper nada

El error más habitual es activar DMARC en modo rechazo desde el primer día. El resultado: correos legítimos bloqueados. Proveedores de newsletter que no estaban en el SPF. Sistemas internos que envían notificaciones sin firmar con DKIM. El caos.

La secuencia correcta requiere paciencia, pero no es compleja:

Primero, el inventario. Identifica todos los servicios que envían correo usando tu dominio. El servidor de Exchange o Microsoft 365, la herramienta de email marketing, el CRM, el sistema de facturación, las alertas automáticas. Muchas empresas se sorprenden de cuántos emisores tienen. Ninguno puede quedar fuera del SPF o sin firma DKIM antes de activar DMARC.

Segundo, despliega con p=none. Publica el registro DMARC en modo monitorización e incluye una dirección para recibir los informes agregados (parámetro rua). Durante dos a seis semanas recibirás datos: qué porcentaje de tus correos pasa las verificaciones, qué fuentes están fallando, si hay IPs desconocidas enviando en tu nombre.

Tercero, analiza los informes. Los informes llegan en XML, que no es precisamente cómodo de leer. Existen herramientas específicas —algunas gratuitas, otras de pago— que los convierten en dashboards legibles. Invierte el tiempo necesario aquí: estos datos son la base de todo lo que viene después.

Cuarto, corrige antes de endurecer. Si algún remitente legítimo está fallando, arréglalo. Añádelo al SPF. Configura DKIM con ese proveedor. No pases a la siguiente fase hasta que prácticamente el 100% de tus correos legítimos supere las verificaciones.

Quinto, escala a quarantine y luego a reject. Primero cuarentena, unas semanas de observación, y si no hay incidencias, rechazo total. Puedes usar el parámetro pct= para aplicar la política solo a un porcentaje del tráfico e ir subiendo gradualmente.

Sexto, mantenimiento continuo. DMARC no es un proyecto que se cierra. Cada vez que añades un nuevo proveedor de correo, cambias de plataforma de mailing o incorporas una herramienta que envía notificaciones, tienes que actualizar tus registros. Los informes periódicos siguen siendo tu sistema de alerta temprana.

España redujo en un 16,5% el número de dominios vulnerables a fallos de autenticación durante 2024, el tercer mayor progreso a nivel mundial. La presión regulatoria de NIS2 y los requisitos de Google y Yahoo para remitentes masivos están acelerando la adopción.

Una advertencia necesaria: DMARC no lo resuelve todo. Si un atacante registra un dominio similar al tuyo —miempresa-facturas.es en lugar de miempresa.es— DMARC no lo detiene. Para eso existen servicios de vigilancia de dominios similares. Y siempre queda el factor humano: un empleado que hace clic sin verificar. La formación interna no es opcional.

Pero sin DMARC activo con política de rechazo, estás dejando la puerta trasera abierta. Cualquiera puede cruzarla usando tu nombre.